La protección de datos en el borde de la red ya no es una recomendación preventiva, sino un mandato ineludible dictado por estrictas normativas globales y vectores de ataque cada vez más sofisticados. En este escenario, el almacenamiento portátil hiperseguro se posiciona como una de las últimas líneas de defensa físicas y lógicas. Sin embargo, evaluar correctamente estos dispositivos requiere trascender las hojas de especificaciones comerciales. En FixData, hemos desglosado la arquitectura interna de las memorias USB cifradas, la rigurosidad de sus certificaciones gubernamentales y, fundamentalmente, la viabilidad real de recuperación cuando el hardware colapsa.

Punto Crítico de Seguridad

La verdadera fortaleza de un USB cifrado no reside en el algoritmo, sino en el aislamiento físico del procesamiento criptográfico. Un dispositivo con cifrado por hardware jamás expone sus claves al sistema operativo anfitrión, eliminando el riesgo de robo de credenciales mediante malware o ataques de arranque en frío.

Diseccionando la Seguridad: La Anatomía Física del Cifrado Autónomo

Comprender la resiliencia de un dispositivo de almacenamiento seguro exige analizar su construcción desde el silicio. A diferencia de las unidades flash convencionales, una memoria USB encriptada de grado corporativo no es un simple receptáculo pasivo de información; es un ecosistema computacional cerrado diseñado con un único propósito: la custodia inviolable de los datos. Esta anatomía se fundamenta en aislar por completo los procesos críticos de la máquina a la que se conecta.

Microcontroladores Criptográficos y la Superioridad del Algoritmo AES-256 en Modo XTS

El corazón de esta arquitectura es un microprocesador criptográfico dedicado que asume el cien por ciento de la carga computacional. Esta descentralización garantiza que las claves de descifrado jamás transiten hacia la memoria volátil (RAM) del sistema operativo anfitrión. Dentro de este encapsulamiento, el estándar de oro actual es la implementación del algoritmo AES (Advanced Encryption Standard) con llaves de 256 bits, operando específicamente en modo XTS.

A diferencia del modo CBC (Cipher Block Chaining), que fue el estándar durante años, el modo XTS fue diseñado ex profeso para el almacenamiento de datos estructurado por bloques de tamaño fijo. Esta superioridad matemática previene ataques de manipulación de texto cifrado y garantiza que patrones de datos idénticos no produzcan bloques cifrados idénticos, mitigando vulnerabilidades críticas en entornos empresariales.

Ingeniería de Resistencia: Sellado con Resina Epoxy y Teclados de Validación Alfanumérica

Más allá del algoritmo, la fortaleza de estos dispositivos radica en sus contramedidas electromecánicas. Los fabricantes de élite implementan una encapsulación total de los componentes internos (el controlador USB, el chip criptográfico y los módulos NAND) utilizando resina epoxy de grado militar. Este compuesto endurecido frustra los intentos de ingeniería inversa y el micro-sondaje de circuitos, ya que cualquier esfuerzo mecánico o químico por remover la resina destruye inevitablemente el silicio subyacente.

Paralelamente, la incorporación de teclados alfanuméricos físicos en el chasis del dispositivo elimina la necesidad de introducir contraseñas a través del ordenador. Esta barrera de hardware mecánico neutraliza de forma inmediata la amenaza de los keyloggers (registradores de pulsaciones) y bloquea la lectura de emisiones electromagnéticas (ataques TEMPEST), aislando el proceso de validación del entorno externo.

La Dicotomía del Cifrado: Procesamiento por Hardware vs. Contenedores de Software

Esta autonomía física nos lleva a uno de los debates más críticos en la arquitectura de sistemas: la dependencia de utilidades de software frente al aislamiento por hardware. Confiar exclusivamente en contenedores criptográficos gestionados por el sistema operativo crea vectores de ataque inherentemente vulnerables.

Cuando se utiliza un cifrado lógico, la computadora anfitriona debe procesar las claves en su memoria de acceso aleatorio. Esto deja la puerta abierta a malware avanzado, vulnerabilidades de escalada de privilegios y ataques de arranque en frío (cold boot attacks), donde actores maliciosos pueden extraer las claves residuales directamente de la RAM. Por el contrario, la verdadera inexpugnabilidad exige que el dispositivo sea el único árbitro de su propia seguridad. Para las organizaciones que buscan proteger volúmenes enteros dentro de estaciones de trabajo internas, abordamos las implicaciones de las tecnologías dependientes del sistema operativo en nuestro análisis detallado sobre si se pueden recuperar archivos de discos cifrados BitLocker, FileVault y VeraCrypt. No obstante, para la movilidad de datos, el hardware autónomo es irremplazable.

| Característica | Cifrado por Hardware (USB Encriptada) | Cifrado por Software (BitLocker/VeraCrypt) |

|---|---|---|

| Dónde residen las claves | Dentro del chip criptográfico aislado | En la RAM del sistema operativo |

| Vulnerabilidad a keyloggers | Nula (teclado físico integrado) | Alta (el teclado del host interactúa con el SO) |

| Protección contra cold boot attacks | Total | Parcial (depende de configuración y hardware) |

| Recuperación en caso de fallo del controlador | Posible en laboratorio con volcado directo de NAND y emulación (si se conserva la clave) | Generalmente más sencilla desde el punto de vista lógico si el disco no está dañado |

La Evolución de las Certificaciones de Grado Militar: De FIPS 140-2 a FIPS 140-3

La confianza en estos ecosistemas de hardware no se basa en afirmaciones de marketing, sino en la validación empírica dictada por el Instituto Nacional de Patrones y Tecnología de los Estados Unidos (NIST). En el ecosistema actual, estamos presenciando la obsolescencia regulatoria del histórico estándar FIPS 140-2 en favor del drásticamente más estricto FIPS 140-3, una transición normativa que redefine los parámetros de adquisiciones tecnológicas corporativas.

¿Por qué el Nivel 3 (Level 3) es el Estándar Mínimo Innegociable para Entornos Corporativos?

Dentro de este nuevo marco normativo, el Nivel 3 se erige como la base innegociable para cualquier entidad que maneje información clasificada o datos sujetos a regulaciones de privacidad. FIPS 140-3 Nivel 3 introduce requisitos implacables: exige mitigación probada contra ataques físicos no invasivos, alteraciones ambientales extremas (temperatura y voltaje) y, crucialmente, obliga a implementar una autenticación robusta basada en la identidad del operador y no simplemente en roles genéricos.

Aún más importante, este nivel certifica que el dispositivo cuenta con un mecanismo de respuesta activa ante la intrusión física. Si los sensores del circuito impreso detectan manipulación, el sistema ejecuta un borrado instantáneo de los parámetros críticos de seguridad (CSP), aniquilando las claves maestras antes de que el atacante pueda siquiera hacer contacto con los chips de memoria.

Mecanismos de Autodefensa de Datos: Mitigando BadUSB, Fuerza Bruta y Análisis de Rastreo

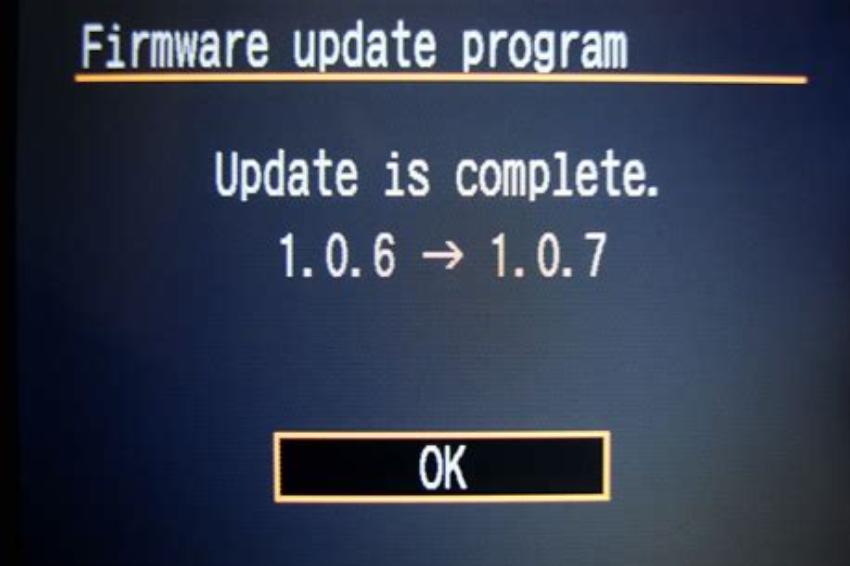

Esta filosofía de autodefensa se extiende a la capa lógica del dispositivo mediante rutinas de firmware altamente especializadas. Para prevenir reprogramaciones maliciosas, los dispositivos de grado empresarial operan exclusivamente con firmware firmado digitalmente y bloqueado de fábrica.

El procesador interno ejecuta una política de tolerancia cero frente a los ataques de fuerza bruta. El hardware cuenta las entradas de contraseña incorrectas de manera autónoma. Al alcanzar un umbral predeterminado (típicamente 10 intentos), el dispositivo ejecuta un crypto-erase. Esta mecánica precisa y destructiva no borra los archivos uno por uno; en su lugar, sobrescribe criptográficamente la clave de cifrado maestra. Al desaparecer la única llave matemática capaz de descifrar la partición, los datos almacenados en los módulos NAND se convierten instantáneamente en ruido aleatorio e irreversible.

Informática Forense y Dispositivos Criptográficos: La Verdad sobre la Recuperación de Datos

Existe una noción dogmática en la industria que asume que la pérdida de datos en dispositivos con cifrado por hardware es absoluta y permanente ante cualquier tipo de fallo. Esta premisa es parcialmente incorrecta. Si bien es cierto que la destrucción intencional de la clave (vía crypto-erase o pérdida de contraseña) hace matemáticamente imposible el acceso, el escenario cambia drásticamente cuando la unidad sufre un daño físico severo y el propietario legítimo aún conserva sus credenciales de acceso. En FixData, con más de 5,000 casos de éxito documentados, intervenimos precisamente en esta intersección crítica.

Extracción NAND y Diagnóstico de Componentes en Cuartos Limpios

Cuando un dispositivo FIPS colapsa a nivel electromecánico, las herramientas de software convencionales son inútiles. El proceso de rescate requiere confinar el dispositivo en nuestras instalaciones de cuarto limpio para evitar la contaminación por micropartículas. Nuestros ingenieros forenses inician un proceso de micro-soldadura para eludir los puertos de conexión destruidos o puentear zonas fracturadas de la placa de circuito impreso.

Utilizando instrumentación de nivel de inteligencia, como el sistema PC-3000 Portable PRO y el PC-3000 Flash, acoplados a adaptadores de lectura directa y convertidores especializados (ACEM-PRO, Spider Board), logramos acceder a las matrices de datos en bruto directamente desde los chips de memoria NAND. Esta fase permite extraer un volcado hexadecimal completo del almacenamiento, superando el fallo físico del controlador periférico.

Reconstrucción Lógica de Volúmenes Cifrados mediante Tecnología Passware

Una vez obtenido el volcado de memoria estático, el desafío es descifrar una estructura de datos que fue diseñada para no ser leída fuera de su propio procesador. Aquí es donde la sinergia entre la ingeniería física y la reconstrucción lógica se materializa.

En los laboratorios de FixData integramos suites de descifrado forense como Passware Kit Ultimate y Passware Kit Forensic. Si el chip criptográfico original ha sobrevivido al impacto físico, diseñamos interfaces de emulación para obligar al controlador a validar el PIN legítimo del usuario contra el volcado extraído. Este procedimiento, meticulosamente calibrado para no activar los mecanismos de autodestrucción por intrusión, nos permite reconstruir la estructura de archivos y sistemas de partición intactos, transformando un escenario de pérdida catastrófica corporativa en una recuperación exitosa.

Matrices de Decisión Tecnológica: Criterios Finales de Adquisición

Conociendo la arquitectura defensiva y las capacidades reales de recuperación, la adquisición de estas herramientas debe someterse a una evaluación pragmática. Seleccionar el hardware adecuado implica equilibrar la fricción operativa del usuario con las normativas de infraestructura.

Validación Biométrica frente a Teclados Mecánicos: Vulnerabilidades y Casos de Uso

La validación biométrica integrada (lectores de huella dactilar en la carcasa del USB) ofrece una experiencia de usuario sin fricciones, ideal para ejecutivos de alto nivel que requieren acceso rápido. Sin embargo, en auditorías de seguridad estrictas, los teclados alfanuméricos mecánicos siguen siendo superiores. La biometría puede fallar ante condiciones ambientales adversas (humedad, desgaste del sensor) y, desde un punto de vista legal, en muchas jurisdicciones es más fácil obligar judicialmente a un individuo a proporcionar su huella dactilar que a revelar una contraseña memorizada. Las organizaciones deben evaluar este factor de riesgo legal frente a la comodidad operativa.

Interfaz y Rendimiento Real: Entendiendo el Estándar USB 3.2 Gen 1

Finalmente, la robustez criptográfica no debe paralizar los flujos de trabajo corporativos. Al auditar modelos para implementación masiva, es imperativo exigir el estándar de conectividad USB 3.2 Gen 1 (o superior) integrado directamente en el hardware. Esto garantiza tasas sostenidas que superan los 145 MB/s de velocidad de lectura, permitiendo la ejecución de máquinas virtuales o grandes bases de datos directamente desde el contenedor cifrado.

Asimismo, la verdadera independencia tecnológica dictamina que el dispositivo debe ser driverless (sin controladores). La validación del PIN debe ocurrir en el propio hardware antes de montar la unidad, asegurando compatibilidad multiplataforma nativa e inmediata con Windows, macOS, distribuciones Linux, instrumentación médica e incluso maquinaria industrial, sin requerir la instalación de software privativo de terceros que podría comprometer la seguridad del entorno anfitrión.

Conclusión: La Seguridad Empieza en el Silicio

Las memorias USB con cifrado por hardware representan la cúspide de la protección de datos portátiles. Su arquitectura autónoma, blindada con resina epoxy y gobernada por procesadores criptográficos dedicados, establece un perímetro de seguridad que el software por sí solo no puede igualar. La adopción de los nuevos estándares FIPS 140-3 Nivel 3 eleva aún más la barrera, garantizando respuestas activas ante intrusiones físicas.

No obstante, ante un fallo catastrófico, la recuperación no es una quimera si se confía en laboratorios con capacidad forense real. En FixData, conjugamos la extracción física de NAND en cuartos limpios con suites de descifrado de élite para devolverle el acceso a sus datos sin comprometer la cadena de custodia. La clave está en no rendirse ante el dogma y buscar siempre una segunda opinión técnica calificada.